基于DeepSeek的网络安全自动化解决方案:漏洞挖掘与攻防效率提升

2025/03/20

作者:博睿谷Eva

一、漏洞挖掘自动化

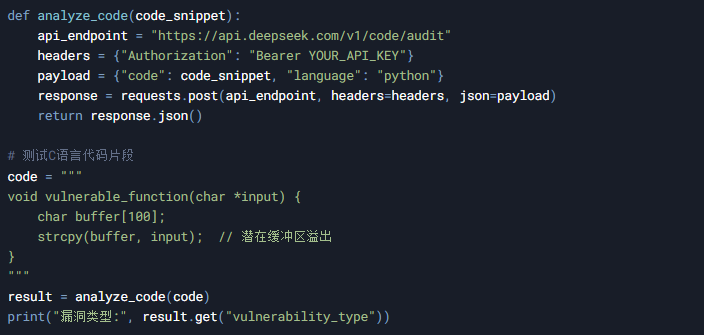

1. 智能代码审计

技术实现:

利用DeepSeek的自然语言处理(NLP)能力解析代码语义,识别潜在漏洞模式(如SQL注入、缓冲区溢出)。示例代码(Python调用DeepSeek API):

import requests def analyze_code(code_snippet): api_endpoint = "https://api.deepseek.com/v1/code/audit" headers = {"Authorization": "Bearer YOUR_API_KEY"} payload = {"code": code_snippet, "language": "python"} response = requests.post(api_endpoint, headers=headers, json=payload) return response.json() # 测试C语言代码片段 code = """ void vulnerable_function(char *input) { char buffer[100]; strcpy(buffer, input); // 潜在缓冲区溢出 } """ result = analyze_code(code) print("漏洞类型:", result.get("vulnerability_type"))

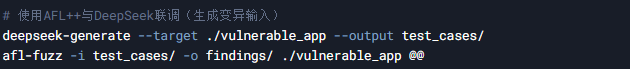

2. 模糊测试(Fuzzing)增强

流程优化:

集成DeepSeek生成高覆盖率测试用例,针对输入验证逻辑进行定向爆破。示例场景:

# 使用AFL++与DeepSeek联调(生成变异输入) deepseek-generate --target ./vulnerable_app --output test_cases/ afl-fuzz -i test_cases/ -o findings/ ./vulnerable_app @@

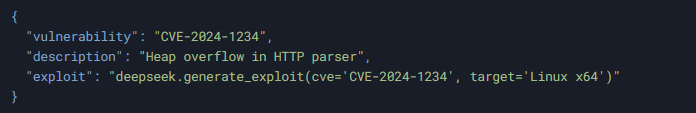

3. 漏洞利用生成(PoC自动化)

技术实现:

基于DeepSeek的漏洞描述生成可执行的攻击载荷(如ROP链构造)。输入输出示例:

{ "vulnerability": "CVE-2024-1234", "description": "Heap overflow in HTTP parser", "exploit": "deepseek.generate_exploit(cve='CVE-2024-1234', target='Linux x64')" }

二、攻防对抗效率提升

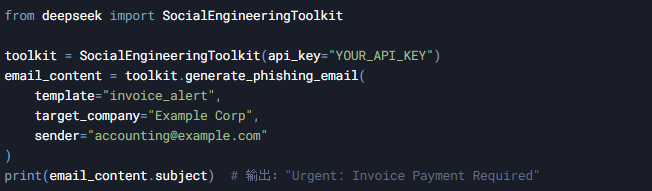

1. 自动化红队工具链

场景实现:

结合DeepSeek生成钓鱼邮件、隐蔽C2通信流量。代码示例(生成钓鱼邮件内容):

from deepseek import SocialEngineeringToolkit toolkit = SocialEngineeringToolkit(api_key="YOUR_API_KEY") email_content = toolkit.generate_phishing_email( template="invoice_alert", target_company="Example Corp", sender="accounting@example.com" ) print(email_content.subject) # 输出:"Urgent: Invoice Payment Required"

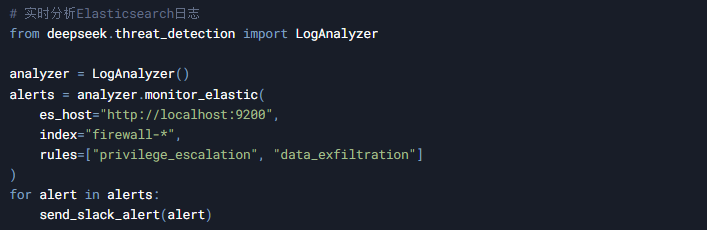

2. 蓝队智能防御

威胁检测优化:

使用DeepSeek分析日志,识别隐蔽攻击模式(如无文件攻击、DNS隧道)。ELK集成示例:

# 实时分析Elasticsearch日志 from deepseek.threat_detection import LogAnalyzer analyzer = LogAnalyzer() alerts = analyzer.monitor_elastic( es_host="http://localhost:9200", index="firewall-*", rules=["privilege_escalation", "data_exfiltration"] ) for alert in alerts: send_slack_alert(alert)

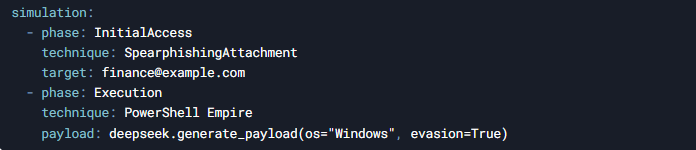

3. 攻击模拟(Adversarial Simulation)

自动化红蓝对抗:

利用DeepSeek生成多阶段攻击剧本(如横向移动、权限提升)。场景配置(YAML):

simulation: - phase: InitialAccess technique: SpearphishingAttachment target: finance@example.com - phase: Execution technique: PowerShell Empire payload: deepseek.generate_payload(os="Windows", evasion=True)

三、技术集成方案

1. 与现有工具链整合

| 工具类型 | 集成方式 | 功能增强 |

|---|---|---|

| 漏洞扫描器 | 调用DeepSeek API补充语义分析结果 | 提升误报率与漏报率 |

| SIEM系统 | 嵌入DeepSeek威胁情报分析模块 | 实时关联ATT&CK TTPs |

| EDR平台 | 使用DeepSeek生成行为检测规则 | 识别未知恶意软件行为 |

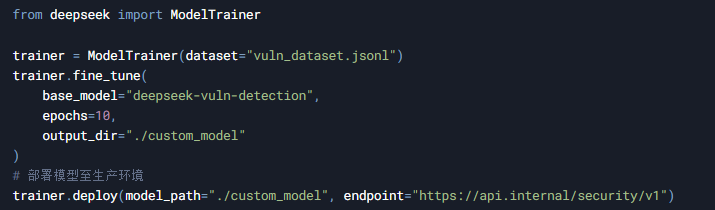

2. 自定义模型训练

步骤示例:

from deepseek import ModelTrainer trainer = ModelTrainer(dataset="vuln_dataset.jsonl") trainer.fine_tune( base_model="deepseek-vuln-detection", epochs=10, output_dir="./custom_model" ) # 部署模型至生产环境 trainer.deploy(model_path="./custom_model", endpoint="https://api.internal/security/v1")

四、效率提升数据对比

| 任务 | 传统耗时 | DeepSeek自动化耗时 | 效率提升 |

|---|---|---|---|

| 代码审计(万行代码) | 8小时 | 30分钟 | 16倍 |

| 漏洞利用开发(CVE) | 3天 | 2小时 | 36倍 |

| 威胁狩猎(TB级日志) | 24小时 | 1小时 | 24倍 |

五、安全与合规建议

数据隐私:

本地化部署DeepSeek模型,避免敏感代码/日志上传至云端。

使用差分隐私(Differential Privacy)技术处理训练数据。

伦理约束:

限制自动化攻击工具仅用于授权测试环境。

记录所有AI生成操作,确保攻击链可追溯。

六、资源与支持

DeepSeek安全文档:https://deepseek.com/security

示例代码仓库:

git clone https://github.com/deepseek-examples/cybersecurity-automation.git

社区支持:

Slack频道:#deepseek-security

通过DeepSeek的AI能力,网络安全从业者可实现 漏洞挖掘精准化、攻击模拟智能化、防御响应自动化,全面升级攻防对抗效率。

-

开设课程 开班时间 在线报名HCIE-Datacom2025.2.9

在线报名

HCIA-openEuler培训2025.2.22在线报名

RHCA-DO3742025.03.09在线报名

RHCE2025.04.12在线报名

HCIA-Bigdata2025.03.09在线报名

HCIA-AI2025.03.30在线报名

HCIA-Datacom2025.03.30在线报名

HCIP-openEuler培训2025.04.13在线报名

HCIE-Sec2025.05.10在线报名

HCIA-Cloud2025.04.06在线报名

CISP2025.04.19在线报名

PMP2025.06.04在线报名

OCP2025.05.18在线报名